Starke 2-Faktor Authentisierung — Zentrum für Informationsdienste und Hochleistungsrechnen (ZIH) — TU Dresden

Starke 2-Faktor Authentisierung — Zentrum für Informationsdienste und Hochleistungsrechnen (ZIH) — TU Dresden

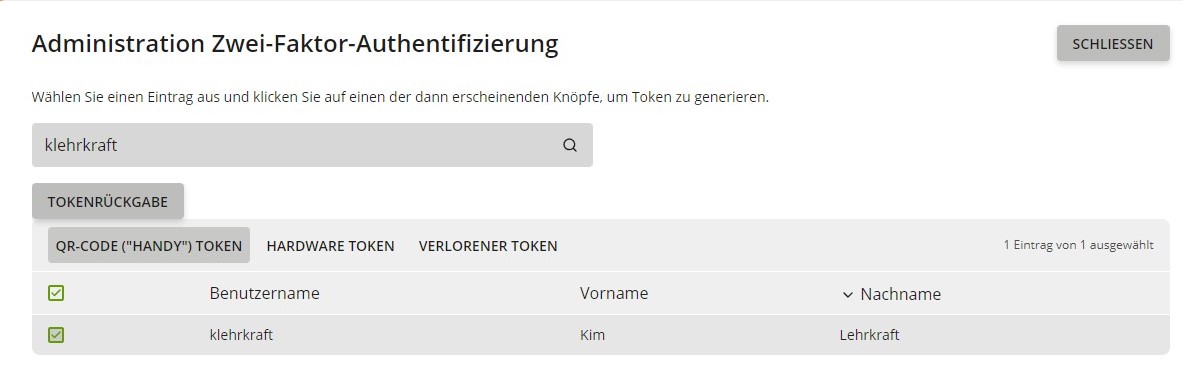

Kann das WebUntis Profil zusätzlich mit der Zwei-Faktor Authentifizierung abgesichert werden? – Hilfe Center

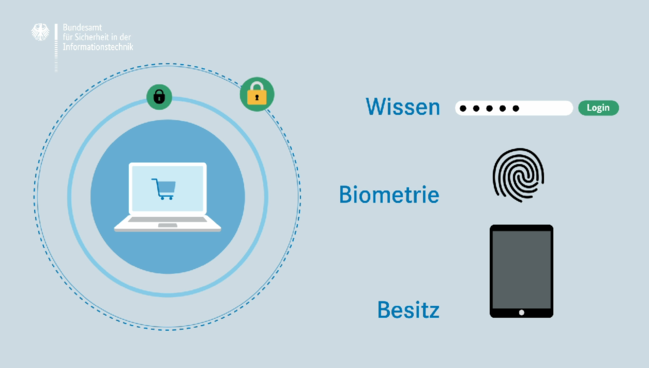

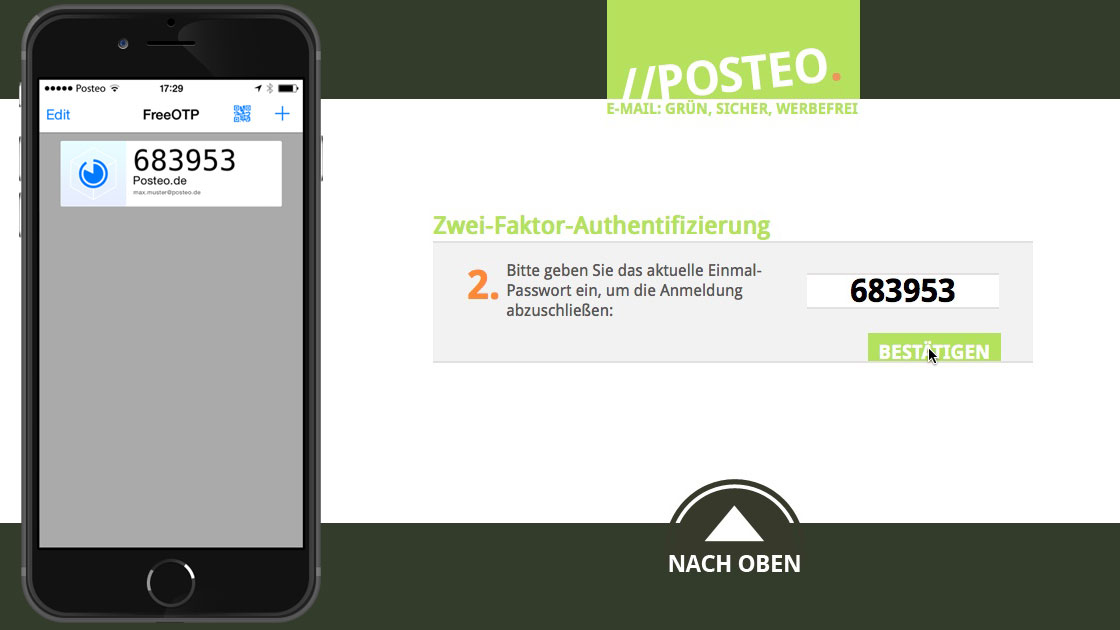

Zwei-Faktor-Authentifizierung: Wie es geht und warum der zusätzliche Schutz so wichtig ist - Netzpolitik - derStandard.de › Web

/Sicherheitsschluessel_460x323.png/jcr:content.jpg)